突破防火墙限制(绕过防火墙)

- 数码产品

- 2024-11-21

- 49

- 更新:2024-11-19 09:35:08

在某些情况下,我们可能需要访问一些被封锁的网站或应用程序,但由于防火墙的限制,我们无法成功连接。本文将介绍一些技巧,帮助我们绕过防火墙,强制关闭它,从而轻松访问被封锁的网站。

1.使用代理服务器:通过使用代理服务器,我们可以隐藏真实的IP地址,绕过防火墙的封锁。可以通过在线代理服务或搭建自己的代理服务器来实现。

2.更改DNS设置:通过更改计算机的DNS设置,我们可以绕过防火墙限制。可以选择使用公共DNS服务器或通过VPN来更改DNS设置。

3.使用VPN服务:VPN是一种加密的网络连接方式,可以隐藏真实的IP地址,并且能够绕过防火墙的封锁。选择一个可信赖的VPN服务商,并连接到他们的服务器来访问被封锁的网站。

4.使用SSH隧道:SSH隧道是一种加密通信协议,可以将我们的网络流量通过一个安全的通道传输,从而绕过防火墙的限制。在使用SSH隧道之前,需要确保目标服务器支持SSH连接。

5.修改网络设置:通过修改计算机的网络设置,如更改代理服务器、端口等,我们可以绕过防火墙的限制,成功访问被封锁的网站。

6.使用Tor浏览器:Tor是一款匿名浏览器,通过在多个节点之间传输我们的网络流量,可以绕过防火墙的封锁。安装Tor浏览器后,我们可以通过它访问被封锁的网站。

7.使用加密代理软件:一些加密代理软件可以帮助我们绕过防火墙的限制,并确保我们的网络流量得到加密保护,保护隐私和安全。

8.利用隐蔽通信技术:隐蔽通信技术可以帮助我们在绕过防火墙限制时保持匿名。使用隐蔽传输文件的技术,将我们的网络流量伪装成其他协议的流量。

9.使用匿名网络:一些匿名网络如I2P和Freenet,可以帮助我们绕过防火墙限制,访问被封锁的网站,并确保我们的身份和位置得到保护。

10.使用IPv6代理:由于IPv6通常没有被封锁,我们可以通过使用IPv6代理来绕过防火墙限制,访问被封锁的网站。

11.使用反向代理:在访问被封锁的网站时,可以使用反向代理服务器,将我们的请求转发到被封锁的网站上,从而绕过防火墙的限制。

12.使用网络加速器:一些网络加速器软件可以帮助我们绕过防火墙限制,提供更快的网络连接速度,并且能够访问被封锁的网站。

13.伪装成其他协议:通过伪装我们的网络流量成其他协议的流量,如HTTP、FTP等,我们可以绕过防火墙限制,成功访问被封锁的网站。

14.使用虚拟专用网络(VPN)软件:一些虚拟专用网络软件可以模拟一个私人网络,在该网络中,我们可以绕过防火墙限制,访问被封锁的网站。

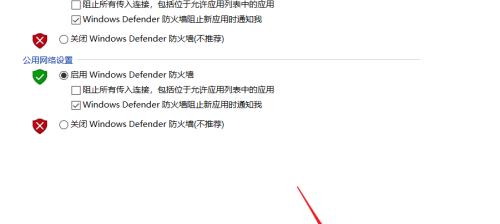

15.调整防火墙设置:如果我们有管理员权限,并且了解防火墙的设置,我们可以调整防火墙规则,关闭相关的防火墙规则或端口,以绕过防火墙限制。

通过以上介绍的技巧,我们可以绕过防火墙限制,强制关闭防火墙,从而轻松访问被封锁的网站。然而,需要注意的是,这些技巧可能违反某些地区的法律法规,使用时需谨慎,并且尊重相关规定。

绕过防火墙

在一些特殊情况下,我们可能需要绕过防火墙的限制,以便访问被封锁的网站或应用程序。然而,由于防火墙的设计初衷是保护网络安全,所以关闭它需要一些技巧和注意事项。本文将介绍一些突破防火墙限制的技巧,帮助读者了解如何强制关闭防火墙,以实现自由上网。

了解防火墙的工作原理与限制

防火墙是一种网络安全设备,通过检查和过滤进出网络的数据流量来保护网络免受威胁。它可以根据预设的规则,允许或禁止特定的数据流进入或离开网络。要想绕过防火墙的限制,首先需要了解其工作原理。

使用虚拟专用网络(VPN)

VPN是一种通过加密和隧道技术,在公共网络上创建一个私密网络连接的方法。通过使用VPN,我们可以隐藏真实的IP地址并将流量路由到其他国家或地区,绕过防火墙的限制。

使用代理服务器

代理服务器作为中间人,可以转发我们的网络请求。通过使用代理服务器,我们可以改变我们的IP地址,并且将网络请求伪装成代理服务器的请求,从而绕过防火墙的限制。

利用SSH隧道

SSH隧道是通过加密和隧道技术,在公共网络上创建一个安全连接的方法。我们可以通过在本地和远程主机之间建立一个SSH连接,然后通过该连接传输数据,实现绕过防火墙的目的。

通过更改DNS服务器

DNS服务器负责将域名解析为相应的IP地址。有些防火墙会封锁特定的DNS服务器,以限制用户访问特定的网站。通过更改DNS服务器,我们可以绕过这种限制,访问被封锁的网站。

使用Tor网络

Tor网络是一种匿名网络,通过多重加密和匿名性保护用户的隐私。通过使用Tor网络,我们可以绕过防火墙的限制,并且隐藏我们的真实IP地址。

修改网络设置

有些防火墙是基于特定端口或协议进行过滤的。通过修改网络设置,如更改端口号或使用不同的协议,我们可以绕过这种限制,实现强制关闭防火墙的目的。

禁用防火墙服务

在某些情况下,我们可以通过禁用防火墙服务来临时关闭防火墙。然而,这种方法需要谨慎使用,因为它会暴露我们的计算机在网络上的风险。

使用IPSecVPN

IPSecVPN是一种通过加密和隧道技术,在网络上创建一个安全连接的方法。通过使用IPSecVPN,我们可以绕过防火墙的限制,并且加密我们的数据流量。

使用SSL或TLS加密

SSL和TLS是常用的加密协议,用于保护网络通信的安全性。通过使用SSL或TLS加密,我们可以隐藏和保护我们的网络流量,绕过防火墙的限制。

使用HTTP代理

HTTP代理是一种可以缓存、过滤和转发HTTP请求的代理服务器。通过使用HTTP代理,我们可以将网络请求转发到代理服务器,并绕过防火墙的限制。

使用SSH端口转发

SSH端口转发是一种通过SSH连接在本地和远程主机之间进行端口转发的方法。通过使用SSH端口转发,我们可以绕过防火墙的限制,并在本地访问被封锁的服务。

通过移动数据网络访问

移动数据网络通常不受防火墙的限制,可以作为绕过防火墙的替代方法。通过切换到移动数据网络,我们可以绕过防火墙的限制,访问被封锁的网站或应用程序。

使用网络匿名化服务

网络匿名化服务是一种通过隐藏真实IP地址和加密网络流量的方法来保护用户隐私和绕过防火墙的限制。通过使用网络匿名化服务,我们可以实现强制关闭防火墙,畅享网络自由。

谨慎使用绕过防火墙的技巧

绕过防火墙是一个可能涉及违规行为的行为,因此我们应该谨慎使用这些技巧。在尝试绕过防火墙之前,我们应该明确自己的目的,并意识到可能带来的风险和后果。

强制关闭防火墙是一项技术挑战,但在某些情况下是必要的。通过了解防火墙的工作原理和使用适当的技巧,我们可以绕过防火墙的限制,畅享网络自由。然而,我们也应该意识到使用这些技巧可能带来的风险和后果,谨慎使用。